- Přehledy IS

- APS (25)

- BPM - procesní řízení (23)

- Cloud computing (IaaS) (10)

- Cloud computing (SaaS) (31)

- CRM (52)

- DMS/ECM - správa dokumentů (19)

- EAM (17)

- Ekonomické systémy (68)

- ERP (75)

- HRM (28)

- ITSM (6)

- MES (33)

- Řízení výroby (36)

- WMS (28)

- Dodavatelé IT služeb a řešení

- Datová centra (25)

- Dodavatelé CAD/CAM/PLM/BIM... (41)

- Dodavatelé CRM (38)

- Dodavatelé DW-BI (50)

- Dodavatelé ERP (66)

- Informační bezpečnost (43)

- IT řešení pro logistiku (48)

- IT řešení pro stavebnictví (26)

- Řešení pro veřejný a státní sektor (27)

ERP systémy

ERP systémy CRM systémy

CRM systémy Plánování a řízení výroby

Plánování a řízení výroby AI a Business Intelligence

AI a Business Intelligence DMS/ECM - Správa dokumentů

DMS/ECM - Správa dokumentů HRM/HCM - Řízení lidských zdrojů

HRM/HCM - Řízení lidských zdrojů EAM/CMMS - Správa majetku a údržby

EAM/CMMS - Správa majetku a údržby Účetní a ekonomické systémy

Účetní a ekonomické systémy ITSM (ITIL) - Řízení IT

ITSM (ITIL) - Řízení IT Cloud a virtualizace IT

Cloud a virtualizace IT IT Security

IT Security Logistika, řízení skladů, WMS

Logistika, řízení skladů, WMS IT právo

IT právo GIS - geografické informační systémy

GIS - geografické informační systémy Projektové řízení

Projektové řízení Trendy ICT

Trendy ICT E-commerce B2B/B2C

E-commerce B2B/B2C CAD/CAM/CAE/PLM/3D tisk

CAD/CAM/CAE/PLM/3D tisk | Přihlaste se k odběru zpravodaje SystemNEWS na LinkedIn, který každý týden přináší výběr článků z oblasti podnikové informatiky | |

| ||

Cesta k efektivnímu identity managementu (6. díl)

Pokročilé technologie pro správu identit

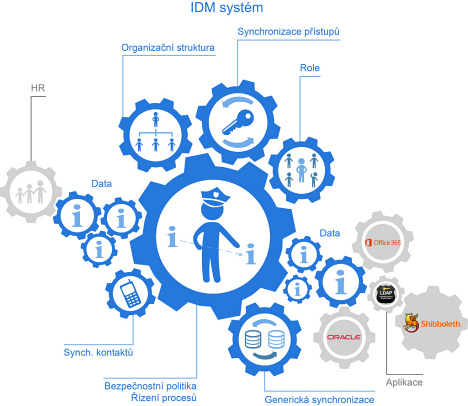

Správa identit (Identity Management, IdM) je jednou z klíčových technologií v oblasti správy identit a přístupů (Identity and Access Management, IAM). Hlavní zodpovědností IdM systémů je spravovat a synchronizovat údaje v adresářové službě (LDAP) a v samostatných aplikacích na základě údajů získaných z personálních systémů. Tento proces se označuje jako „provisioning“.

Správa identit (Identity Management, IdM) je jednou z klíčových technologií v oblasti správy identit a přístupů (Identity and Access Management, IAM). Hlavní zodpovědností IdM systémů je spravovat a synchronizovat údaje v adresářové službě (LDAP) a v samostatných aplikacích na základě údajů získaných z personálních systémů. Tento proces se označuje jako „provisioning“.

IdM je integračním systémem

V ideálním případě by data měla existovat jen v jedné databázi, to je však možné jen v extrémně jednoduchých systémech. V praxi je takových databází několik a systémy s desítkami nebo i stovkami databází nejsou zcela výjimečné. Všechny tyto databáze je potřeba udržovat konzistentní, jinak se celý systém rozpadne. Konzistentnost databáze zabezpečuje IdM systém, proto je svým způsobem nejdůležitější komponentou IAM řešení. Kromě toho IdM systém aplikuje bezpečnostní politiky, transformuje údaje, řídí pracovní procesy, poskytuje samoobslužné služby apod.

IdM systém je ve své podstatě integračním systémem. Vyspělý IdM systém musí být možné lehce a rychle připojit k desítkám různých druhů databází, adresářových serverů, podnikových aplikací apod. Kvalitní IdM systémy využívají za tímto účelem konektorové technologie. Konektor je malá komponenta, která zprostředkovává komunikaci mezi IdM systémem a rozhraním cílového systému – vykonává překlad komunikačních protokolů. Na jedné straně je konektorové rozhraní IdM systému (SPI) a na druhé komunikační protokol cílového systému (LDAP, SQL, webové služby apod.). Konektor obvykle neobsahuje žádnou složitou logiku – umožňuje například nastavení atributu s e-mailovou adresou v cílovém systému, tuto adresu však sám negeneruje; to je úloha IdM systému. Proto je vytvoření konektoru většinou relativně jednoduchá záležitost.

Konektory se přidávají do IdM systému podobně jako se do operačního systému přidávají ovladače. V minulosti IdM systémy používaly uzavřené rozhraní konektorů, takže konektory jednotlivých systémů nebyly navzájem kompatibilní. Moderní IdM systémy už využívají společná rozhraní a IdM systémy druhé generace jsou částečné nebo plně kompatibilní.

Klíčové vlastnosti moderního IdM systému

Hlavním přínosem IdM systémů je jejich silná logika při správě identit. Ostatní komponenty IAM řešení obvykle implementují jen velmi jednoduché modely přístupových práv. Kvalitní IdM systémy však poskytují komplexní modely přístupů založených na rolích (RBAC), modely mapování atributů a flexibilní modely organizačních struktur. Špičkové IdM systémy poskytují i mechanismy na podmínečné a parametrické role, různé časové a početní limity na přiřazení rolí apod. Tyto sofistikované modely jsou založené na mnohaletém výzkumu a vývoji a jsou ověřené v praxi. Proto je použití vyspělých IdM systémů tak efektivní: bezpečnostní politiky je možné efektivně konfigurovat místo pracného a zdlouhavého programování.

Automatický proces správy přístupů pracuje následovně: údaje o novém zaměstnanci se zadají do personálního systému. IdM systém to zjistí, údaje zpracuje a například ověří pracovní zařazení zaměstnance. Podle příslušné pracovní pozice a organizační jednotky vybere pro zaměstnance vhodné role. Na základě rolí IdM systém vytvoří záznam v adresářovém systému, schránku elektronické pošty s jedinečnou e-mailovou adresou, přístupy do aplikací apod. Podobný proces nastává při změně pracovního zařazení zaměstnance a při jeho odchodu.

Ve znamení automatizace a bezpečnosti

Automatizace správy účtů a přidělování přístupových práv jsou nejvýraznější motivace pro použití IdM systémů. V praktických nasazeních je možné automatizovat podstatnou část procesů správy identit. Úplná automatizace je však možná jen ve velmi ojedinělých případech a snaha o přehnanou automatizaci může přinést více škody než užitku. Proto je většina IdM systémů navrhnutá na efektivní podporu poloautomatických procesů. Při takovém procesu je ze zaměstnancovy pracovní pozice automaticky odvozená jen část přístupových práv a o ostatní musí zaměstnanec požádat. Po žádosti se nastartuje schvalovací proces (workflow), který směruje žádost na správné schvalovatele, řeší eskalace, zastupování apod. Po schválení požadavku se přístupy zřídí automaticky. Tento způsob se využívá velmi často, proto většina IdM systémů obsahuje zabudovaný subsystém na řízení pracovních procesů (workflow engine).

Přirozený tok údajů vede z personálního systému přes IdM systém až do cílového systému. IdM systémy však umí využít i opačný tok údajů a tím zabezpečit udržitelnou konzistenci údajů ve všech systémech. IdM systém například využívá takzvanou rekonciliaci, při které porovnává reálné údaje v cílovém systému se stavem daným nastavenými politikami (například rolemi). Když IdM systém zjistí nekonzistenci, může automaticky reagovat a nekonzistenci odstranit. Například když IdM systém při rekonciliaci zjistí, že v cílovém systému existuje účet, který nepatří žádnému uživateli, může takový systém automaticky zablokovat a notifikovat správce systému. Podobně může IdM systém opravit příliš vysoká přístupová práva uživatele, opětovně vytvořit omylem smazaný účet apod. Tímto způsobem IdM systém zabezpečuje dodržování bezpečnostní politiky ve všech integrovaných systémech z jednoho místa, díky čemuž jsou IdM technologie nenahraditelné z pohledu informační bezpečnosti.

Další bezpečnostní funkcionalitou IdM systémů je audit. IdM systémy zaznamenávají všechny vykonané akce do auditového záznamu. Z auditního záznamu je jasné, kdo komu přidělil oprávnění, kdy se to stalo, kdo o to požádal, kdo požadavek schválil apod. Tyto informace jsou nenahraditelné při bezpečnostních auditech, vyšetřování bezpečnostních incidentů apod.

Rozšířením IdM systémů jsou funkce ze skupiny „governance“. Tyto funkce implementují rozšířené bezpečnostní politiky a pracovní procesy zaměřené zejména na dlouhodobou udržitelnou správu podnikových identit. Například cílem běžného schvalovacího procesu v IdM systémech je zabezpečit, aby měl každý uživatel aspoň taková přístupová práva, která potřebuje k vykonávání své práce. Tento proces však nezabezpečuje odstraňování přístupových práv, která už nejsou potřebná. Proto se po čase projeví tendence uživatelů akumulovat přístupová práva, což představuje bezpečnostní riziko. Procesy „governance“ implementují mechanismy na dlouhodobou udržitelnost systému a řízení bezpečnostního rizika. Například proces recertifikace implementuje pravidelné revize přístupových práv uživatelů s cílem ověřit opodstatněnost přidělených přístupových práv a odstraňovat nepotřebná přístupová práva.

IdM systémy jsou nenahraditelnou součástí jakéhokoliv IAM řešení. Žádná jiná komponenta neposkytuje tak obsáhlé modely přístupových práv, rolí a organizačních struktur, podporu řízení pracovních procesů, synchronizační a konzistenční procesy a další bezpečnostní a podpůrné procesy. Bez zveličování lze říci, že IdM systém je mozkem celého IAM řešení.

|

Ing. Radovan Semančík, PhD. Autor pracuje ve společnosti Evolveum na pozici softwarového architekta a specialisty na správu identit. Momentálně věnuje většinu svého času vedení projektu midPoint, který je nejrozsáhlejším volně dostupným open source systémem pro správu identit. |

Ing. Ivan Noris Autor pracuje ve společnosti Evolveum na pozici Senior Identity Engineer, Senior Tester. Věnuje se zejména testování a konfiguraci systému midPoint. |

|

Stanislav Grünfeld, MBA Spoluautor působí ve společností AMI Praha jako ředitel realizace a je zodpovědný za projekty v oblasti identity managementu. |

| Po | Út | St | Čt | Pá | So | Ne |

| 1 | 2 | 3 | 4 | 5 | 6 | |

| 7 | 8 | 9 | 10 | 11 | 12 | 13 |

| 14 | 15 | 16 | 17 | 18 | 19 | 20 |

| 21 | 22 | 23 | 24 | 25 | 26 | 27 |

| 28 | 29 | 30 | 1 | 2 | 3 | 4 |

| 5 | 6 | 7 | 8 | 9 | 10 | 11 |

Formulář pro přidání akce

| 10.4. | Konference ALVAO Inspiration Day 2025 |

| 10.4. | APSolutní jízda: zrychlete výrobu, snižte náklady! |

| 16.4. | On-line webinář | Optimalizace využití výrobních zdrojů... |